Chat GPT 5 prix vs alternatives IA : qui est vraiment le plus rentable en 2026 ?

Le tarif de ChatGPT Plus n'a pas bougé depuis son lancement : 20 euros par mois pour GPT-5.2. La formule Pro reste à 229…

Anonyme Story insta : astuces avancées pour voir stories, highlights et réels anonymement

Vous consultez régulièrement des stories Instagram sans vouloir apparaître dans la liste des spectateurs. Que ce soit pour de la…

I Love Word sur mobile : convertir vos PDF en Word depuis votre smartphone

Convertir un PDF en document Word depuis un smartphone ne mobilise pas les mêmes contraintes qu'un poste fixe. Taille d'écran…

Formule calcul âge Excel automatique : mettez à jour vos âges en un clic

On gère une liste de collaborateurs, d'adhérents ou d'élèves, et chaque mois on recalcule les âges à la main. La…

Idivov : comprendre les changements d’adresse récurrents en 2026

Idivov change d'adresse plusieurs fois par mois depuis début 2026. Cette instabilité…

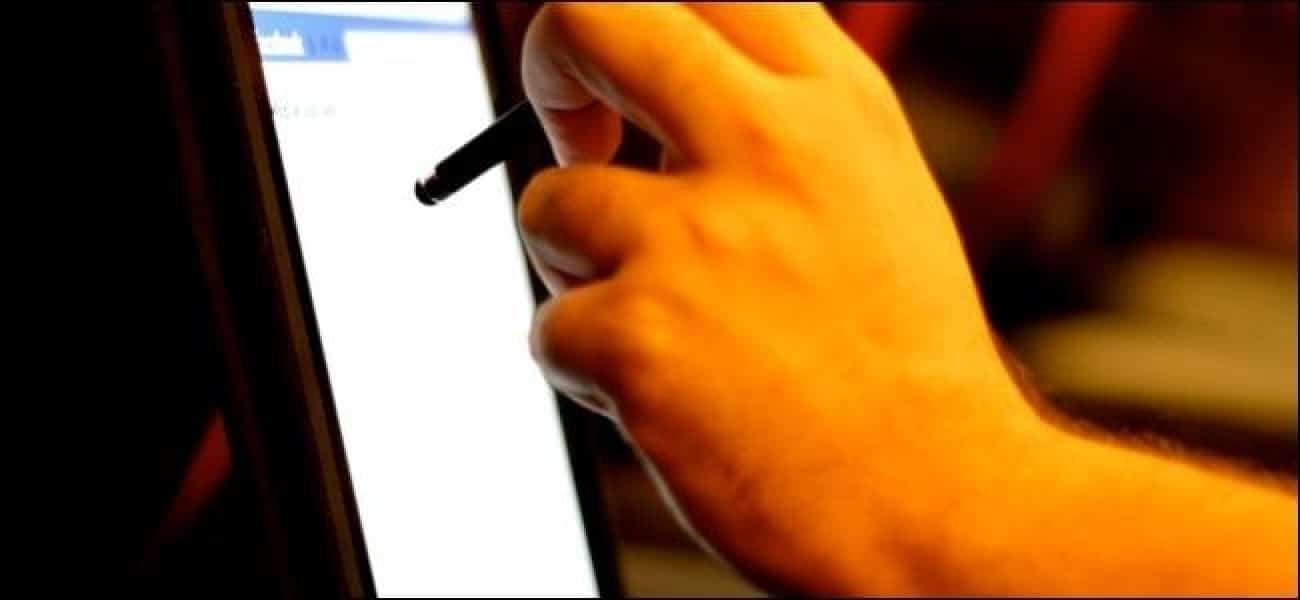

Fabriquer soi-même un stylet efficace pour tablette tactile

Oubliez les idées reçues : tous les stylets ne se valent pas,…

MailerLite : L’allié pour vos campagnes d’emailing

Dans un monde où la communication est primordiale, avoir une solution efficace…

Liste à jour des iPhone désormais considérés comme obsolètes

Le modèle de votre iPhone est-il obsolète ?On a tendance à croire…

Manuela Escobar : Détails sur la vie de la fille de Pablo Escobar

Manuela Escobar, fille du tristement célèbre baron de la drogue Pablo Escobar,…

L’utilisation optimale de l’Epsilon Scan.Tool : un outil incontournable en informatique

Un protocole de diagnostic réputé pour sa robustesse peine parfois à s'adapter…

La fragmentation de la chaîne de valeur expliquée simplement et concrètement

Entretien réalisé par Pierre Rousseaux, relu par Marie Tirilly, Thibault Briera et Valentin Roussarie.Site Web d'Isabelle Méjean.Professeure à l'École Polytechnique, Isabelle Méjean a décroché…

Anonyme Story insta : astuces avancées pour voir stories, highlights et réels anonymement

Vous consultez régulièrement des stories Instagram sans vouloir apparaître dans la liste…

Que faire en cas de cyberattaque dans votre PME ? les étapes immédiates et le rôle clé de votre infogérant

Lorsqu'une cyberattaque frappe votre PME, il est important d'agir rapidement pour protéger…

Nettoyer téléphone infecté par virus : astuces efficaces et rapides pour une restauration optimale

La plupart des infections numériques ne disparaissent pas après une simple suppression…

Les principaux types d’attaques informatiques expliqués simplement

Un mot de passe fuité, une entreprise paralysée, un hôpital à l'arrêt…

Certificate of Networthiness : les nouvelles exigences à anticiper en 2026

En 2026, il ne sera plus question de marge de manœuvre :…

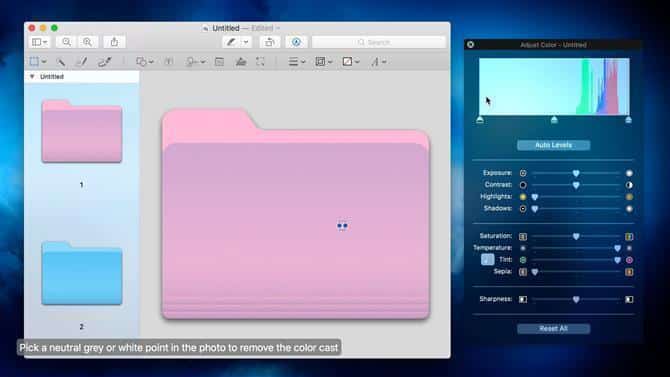

Comment changer la couleur d’un dossier sur Mac ?

De temps en temps, j'aime faire apparaître des dossiers sur mon bureau macOS. Étape 1 : Créer un nouveau dossier Étape 2 : Cliquez avec le…

Trouver facilement le code source d’une image sur le web

Oubliez les raccourcis poussiéreux : le code source d'une page web n'est pas réservé aux initiés ou aux développeurs chevronnés. Armé de votre navigateur…