Un code à usage unique ne protège pas toujours contre l’usurpation, surtout lorsqu’il transite par SMS. Les failles d’ingénierie sociale exploitent souvent les habitudes ou la méconnaissance des utilisateurs, rendant certains dispositifs moins sûrs qu’ils n’y paraissent. Pourtant, certaines plateformes imposent désormais une validation supplémentaire avant d’autoriser tout changement d’appareil ou de mot de passe.

Les entreprises et les services publics multiplient les recommandations pour renforcer la sécurité des accès en ligne. Face à l’augmentation des vols de données, l’adoption de mesures complémentaires s’impose comme un levier essentiel pour limiter les risques d’intrusion.

La double authentification : une réponse efficace face aux menaces numériques

Le phishing s’invente en permanence de nouveaux visages. Les attaquants déploient des trésors d’ingéniosité, déjouant les protections classiques et cherchant chaque jour la faille. Pourtant, une parade fait peu à peu consensus : la double authentification. En ajoutant un second critère lors de la connexion, la porte se referme sur la majorité des tentatives d’accès non autorisées, même si le mot de passe a été subtilisé.

Le principe n’a rien de complexe : il s’agit de prouver son identité à l’aide de deux éléments différents. D’abord, le traditionnel mot de passe, puis un code temporaire, envoyé par SMS ou produit par une application spécifique. Ce binôme met en échec la plupart des scripts d’attaque automatisés. Les chiffres parlent d’eux-mêmes : selon l’ANSSI et Microsoft, la double authentification empêche près de 99,9 % des attaques visant les comptes personnels ou professionnels.

Pour illustrer concrètement les bénéfices, voici les deux axes majeurs de cette protection :

- Authentification double facteur : combinez ce que vous connaissez (mot de passe) à ce que vous possédez (téléphone, application, clé physique).

- Vérification systématique : chaque tentative de connexion inhabituelle déclenche une demande supplémentaire, bloquant l’intrus.

Les géants technologiques, Google, Apple, Microsoft, ont déjà intégré cette étape dans leurs processus d’identification. Les experts en cybersécurité le martèlent : généraliser la double authentification freine drastiquement la diffusion des fraudes et rassure ceux dont les données sont exposées.

Ce mécanisme ne rend pas invulnérable, mais il bouleverse la donne : l’intrusion se complique, les attaques opportunistes reculent. En quelques minutes, chacun peut enclencher cette défense supplémentaire et hausser d’un cran la sécurité de ses comptes.

Pourquoi adopter la double authentification change vraiment la donne pour la sécurité de vos comptes

Les attaques sur les mots de passe se multiplient, exposant toutes les faiblesses de l’authentification classique. Activer la double authentification, c’est placer un verrou supplémentaire, parfois décisif. Microsoft en fournit la preuve : ce dispositif bloque la quasi-totalité des intrusions, même quand le mot de passe a déjà circulé sur le darknet.

La démarche reste simple : après avoir saisi votre mot de passe, il faut indiquer un code unique, généré par une application ou reçu par SMS. Pour l’attaquant, franchir ces deux barrières s’avère bien plus difficile et, souvent, décourageant.

Ce renforcement s’appuie sur la diversité des moyens d’authentification :

- Un élément que l’on connaît (mot de passe fort)

- Un élément que l’on possède (téléphone, application, clé physique)

La protection d’un compte ne dépend donc plus seulement d’un mot de passe complexe. L’efficacité repose sur la combinaison des techniques et la rapidité avec laquelle l’utilisateur peut confirmer son identité.

Ces vérifications ajoutent à peine quelques secondes, mais elles changent radicalement la donne. À chaque connexion, l’utilisateur garde la main, réduisant le champ d’action des pirates. Face à la sophistication croissante des menaces, la double authentification s’impose comme une mesure concrète, adaptée à l’époque.

Quelles méthodes choisir ? Tour d’horizon des solutions disponibles (SMS, applications, biométrie…)

Les possibilités offertes pour valider une identité ne manquent pas. Chacune répond à des besoins, des contextes ou des préférences différents, tout en s’appuyant sur la complémentarité entre simplicité et sécurité.

Le SMS, un classique encore très répandu

Recevoir un code par SMS reste la solution la plus courante pour renforcer l’accès à un compte. Ce système ne requiert pas d’équipement particulier : un téléphone portable suffit. Cependant, le canal SMS peut être intercepté ou détourné lors d’attaques ciblées, limitant ainsi la robustesse du dispositif contre des adversaires déterminés.

Les applications d’authentification : flexibilité et robustesse

Les applications comme Google Authenticator ou Authy gagnent du terrain. Elles génèrent, sur votre smartphone, des codes temporaires, impossibles à intercepter à distance. Certains services proposent aussi des notifications push pour valider l’accès d’un geste, directement depuis le téléphone.

Pour éclairer le choix, voici les deux options principales offertes par ces outils :

- Code généré par application : fiable, indépendant du réseau mobile

- Notification push : rapide, intuitive, mais dépendante d’un appareil connecté

La biométrie et la clé de sécurité : vers le sans-contact

La biométrie, reconnaissance faciale, empreinte digitale, s’installe peu à peu dans les parcours de connexion, surtout sur smartphone. Pour ceux qui veulent aller plus loin, la clé de sécurité physique (type Yubikey) représente une protection redoutable : sans elle, impossible de se connecter, même avec le bon mot de passe.

Chaque solution a ses points forts, ses limites, ses conditions d’utilisation. Le choix dépend du contexte, du niveau de sensibilité des données et des habitudes de chacun.

Activer la double authentification : conseils pratiques pour protéger vos services en ligne

Déployez une protection renforcée, étape par étape

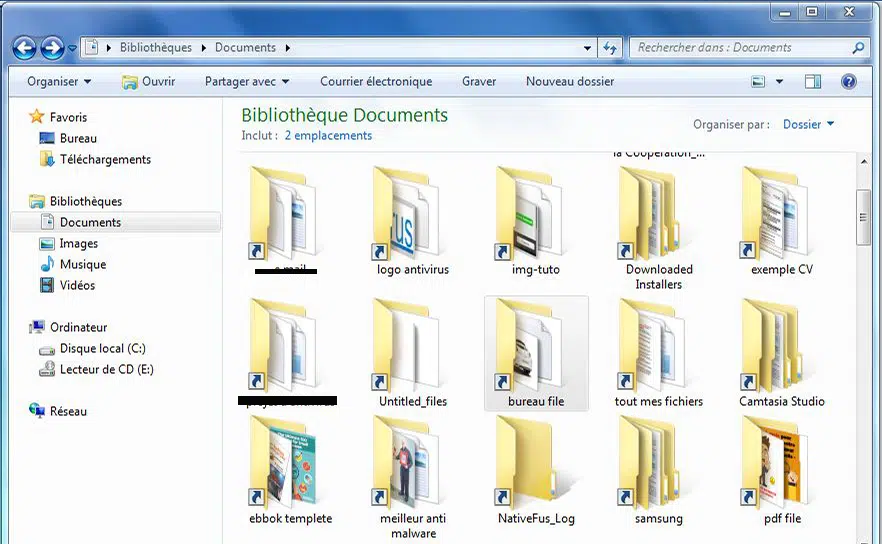

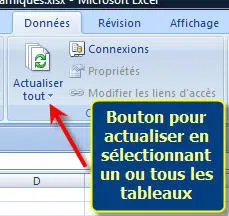

Mettre en place la double authentification commence toujours par un passage dans la section sécurité ou authentification du compte à protéger, qu’il s’agisse d’une messagerie, d’un réseau social ou d’un service bancaire. En quelques clics, la plupart des plateformes proposent d’activer la vérification à deux facteurs : il suffit de repérer l’option dédiée.

Après avoir confirmé votre mot de passe, choisissez la méthode qui correspond le mieux à vos usages : SMS, application sur mobile, notification push ou clé physique. Chacune exige une manipulation spécifique : le SMS implique de saisir un code reçu, l’application génère un code à usage unique, la clé physique doit être insérée lors de la connexion.

Avant de finaliser le paramétrage, prenez en compte ces points de contrôle indispensables :

- Vérifiez que le numéro de téléphone ou le mail enregistré est valide et accessible.

- Conservez précieusement les codes de secours remis lors de l’activation, idéalement hors ligne.

- Testez la connexion depuis un nouvel appareil pour vous assurer que tout fonctionne.

Selon le service utilisé, la procédure peut varier : certains exigent une confirmation par courriel, d’autres requièrent la saisie d’un code sur un appareil déjà reconnu. Si besoin, désactivez temporairement la double authentification sur certains terminaux lors d’un renouvellement de smartphone. Cette précaution réduit l’exposition aux tentatives de phishing et resserre la protection autour de chaque connexion.

Un simple geste, quelques minutes, et la digue se dresse. La double authentification transforme la routine de connexion en rempart, et rend la vie beaucoup plus compliquée à ceux qui voudraient s’immiscer là où ils n’ont rien à faire.