Les principaux types d’attaques informatiques expliqués simplement

Un mot de passe fuité, une entreprise paralysée, un hôpital à l'arrêt : la cyberattaque ne fait pas…

Courrier indésirable : Comment arrêter de le recevoir facilement ?

Entre les factures et les courriers importants, la boîte aux lettres numérique est souvent envahie par une avalanche…

Nettoyer téléphone infecté par virus : astuces efficaces et rapides pour une restauration optimale

La plupart des infections numériques ne disparaissent pas après une simple suppression d’application. Certains logiciels malveillants persistent même…

Double authentification : les raisons de l’adopter et comment s’y prendre

Un code à usage unique ne protège pas toujours contre l'usurpation, surtout lorsqu'il transite par SMS. Les failles…

Quelles études suivre pour débuter une carrière en cybersécurité

Un hacker ne se cache pas toujours derrière une capuche, les yeux rivés sur des lignes de code…

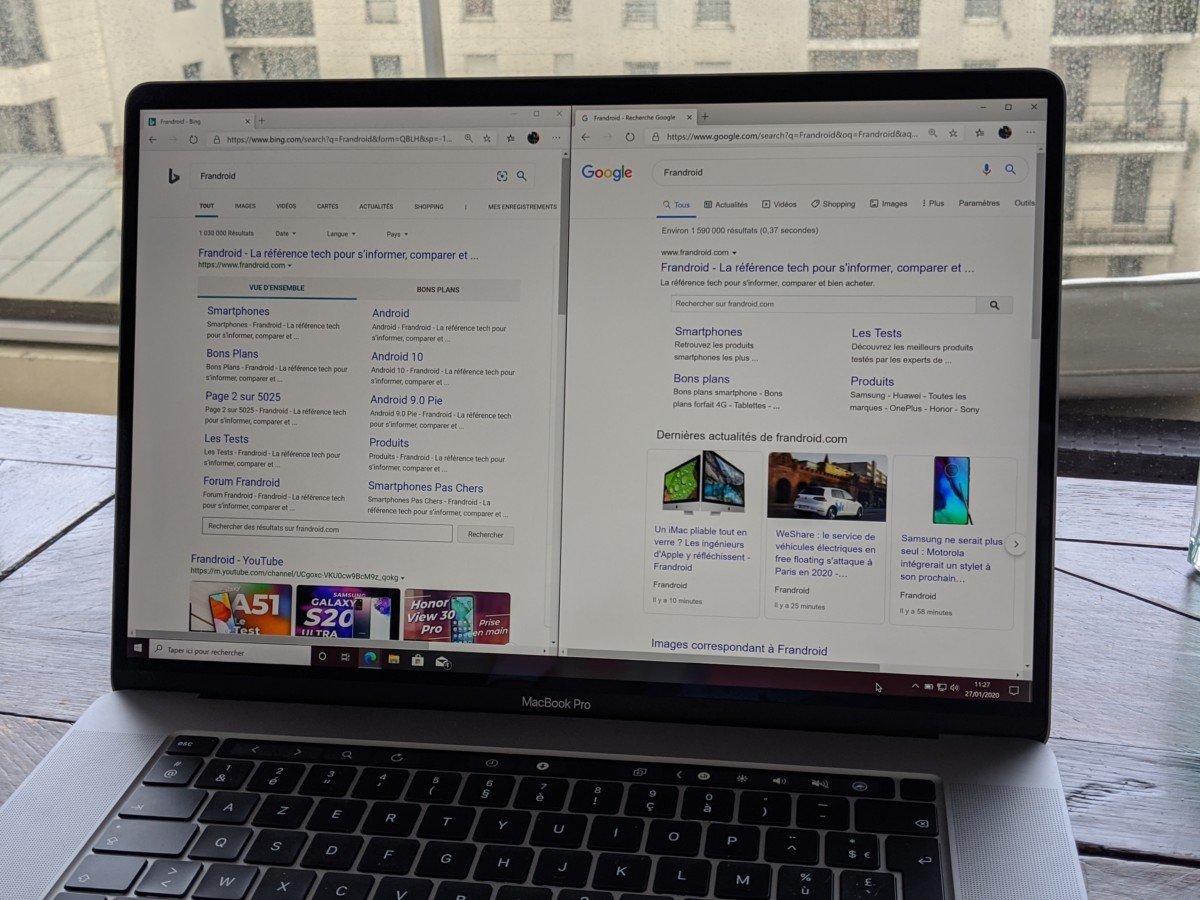

Changer le moteur de recherche sur Edge pour passer à Google

Microsoft a publié sa nouvelle version de son navigateur Internet Edge. Comme les versions précédentes, le moteur de…

Les précautions essentielles à adopter pour bien utiliser un ordinateur

Un ordinateur qui tient la distance, ça ne relève pas du miracle. C'est une série de gestes simples,…

Les principaux risques à surveiller pour votre système d’information

Un chiffre, et tout vacille : 197 jours. C'est le délai moyen nécessaire pour détecter une intrusion informatique…

Astuces simples pour accélérer son ordinateur facilement

« Mon PC rame ! « Mon PC est lent au démarrage ! « Comment nettoyer votre ordinateur…

Se débarrasser du virus qui transforme vos fichiers en raccourcis

Des fichiers qui se transforment soudainement en raccourcis, des dossiers disparus, des données qui semblent s'évaporer… Le virus…

Samsung Cloud images et confidentialité : comment protéger vos images personnelles ?

Treize milliards de photos transitent chaque jour sur les serveurs du monde entier, et la plupart échappent à…

Audit cybersécurité : l’importance de cette vérification pour votre protection en ligne

Aucun système d'information, aussi sophistiqué soit-il, ne peut garantir une invulnérabilité totale face aux menaces numériques. Même les…

Comment utiliser votre portail securitas pour vous protéger et protéger vos données ?

La sécurité des données est une préoccupation majeure pour les entreprises et les particuliers. Dans ce contexte, l’application…

RGPD : l’un des objectifs majeurs et ses implications

Le consentement n’est pas toujours nécessaire pour traiter des données personnelles, contrairement à une idée répandue. La loi…

Travail du RSSI : clef de la sécurité informatique et des données sensibles

Un audit ISO 27001 ne protège pas d'une cyberattaque. Une faille humaine suffit à réduire à néant les…

Comment utiliser les fonctionnalités de sécurité Akeonet

De nombreux systèmes de sécurité existent pour renforcer la sécurité dans les maisons ou dans les entreprises. Parmi…

Bien choisir sa caméra de surveillance parmi les meilleures options

L'achat d'une caméra de surveillance n'a rien d'un caprice technologique. C'est une décision qui engage la sécurité de…

Rôle des autorités de certification : pourquoi sont-elles essentielles dans l’authentification en ligne ?

Un navigateur internet refusera d'afficher un site si son certificat TLS/SSL n'est pas reconnu comme fiable. Certaines entreprises…

Protégez vos informations sensibles : optez pour un data center hautement sécurisé à Bordeaux !

Dans un monde de plus en plus numérique, les entreprises sont confrontées à des besoins croissants en matière…

Sécurité informatique : Quels critères pour un système d’information sécurisé ?

Un mot de passe complexe ne suffit pas à garantir l'intégrité d'un réseau d'entreprise. Les audits de sécurité…

WireGuard : pourquoi est-il gratuit ? Avantages et fonctionnement

Le code source de WireGuard reste ouvert, public et librement modifiable, alors que la plupart des solutions VPN…

Choisir la bonne technologie de caméra de surveillance pour votre entreprise

La sécurité d'une entreprise ne se limite plus à une simple porte verrouillée. Aujourd'hui, la caméra de surveillance…

Portail Orange Mail : connexion, filtres, sécurité — l’essentiel

6 724 : c'est le nombre de tentatives de piratage détectées chaque minute sur les comptes mail français.…

Sécurité en ligne : quelles solutions pour protéger ses transactions ?

Un paiement qui file dans les limbes d’Internet, c’est toujours plus qu’un simple clic : c’est une prise…

Auditeur en cybersécurité : rôle et missions essentielles à connaître

La cybersécurité est devenue un enjeu majeur pour les entreprises, qui doivent se protéger contre une diversité croissante…

Sites à éviter : lesquels éviter pour des visites en toute tranquillité ?

Des contrôles d’accès imprévus peuvent surgir en pleine saison, limitant l’entrée à certains sites emblématiques. Certains lieux imposent…

Vérifier activation TLS sur Linux : astuces faciles à suivre

Des serveurs e-mail fonctionnent chaque jour sans jamais activer StartTLS, exposant les échanges à des interceptions faciles. Pourtant,…

Pare-feu : quel élément peut le remplacer ?

Un réseau informatique sans pare-feu ressemble à une porte laissée entrouverte sur un monde où l’imprévu guette. Si…

Comment Sécuriser vos alarmes connectées contre les cyberattaques ?

Avec la montée en puissance des technologies connectées, les systèmes d’alarme connectés deviennent un outil indispensable pour la…

Sécurité informatique : Audit, définition et importance en 2025

Un clic suffit. Ce geste anodin, répété des milliers de fois chaque jour, peut déclencher la débâcle :…

Désactiver Wi-Fi: les raisons et impacts à connaître pour votre santé

Un signal invisible qui traverse le béton, le bois, la chair : le Wi-Fi, chez soi, c’est l’invité qui…

Risques de rester sur Windows 7 : pourquoi migrer ?

Depuis l'arrêt du support officiel de Windows 7 par Microsoft en janvier 2020, les utilisateurs restants s'exposent à…

Conformité RGPD : conseils pour prouver la conformité en entreprise

La conformité au Règlement Général sur la Protection des Données (RGPD) est devenue un impératif pour les entreprises.…

Résoudre les connexions instables d’un VPN : astuces et solutions efficaces

Les connexions instables d'un VPN peuvent vite devenir un cauchemar, surtout lorsqu'on dépend de cet outil pour travailler…

Stockage des certificats SSL : où doivent-ils être conservés ?

Les certificats SSL sont majeurs pour sécuriser les connexions entre les serveurs et les utilisateurs. Leur stockage soulève…

Double authentification : Comment et pourquoi l’utiliser ?

Les menaces en ligne ne cessent de croître, rendant la sécurisation de nos comptes plus fondamentale que jamais.…

RSSI : métier d’avenir et perspectives professionnelles à découvrir

Le métier de Responsable de la Sécurité des Systèmes d'Information (RSSI) prend une importance croissante à mesure que…

Lutte efficace contre le virus informatique : solutions et prévention

Les virus informatiques représentent une menace constante pour les systèmes numériques, perturbant les opérations et compromettant la sécurité…

Les meilleurs antivirus gratuits en 2023

À une époque où les cybermenaces évoluent rapidement, il ne suffit plus de se fier aux suites antivirus…

Piratage par clic : Risques et précautions à prendre lorsqu’on clique sur un lien

Les liens hypertexte sont omniprésents dans notre quotidien, que ce soit via les réseaux sociaux, les emails ou…

Protection du système : doit-on l’activer pour garantir la sécurité ?

À l'heure où les cyberattaques se multiplient et où les données personnelles sont constamment menacées, la question de…

Types d’authentification : combien en existe-t-il et comment les utiliser efficacement ?

L'authentification est un enjeu fondamental pour sécuriser l'accès aux systèmes informatiques et aux données personnelles. Il existe principalement…

Comprendre les enjeux de sécurité du courrier électronique académique de Lille

Dans le paysage universitaire, la sécurité du courrier électronique revêt une importance fondamentale. À Lille, les établissements académiques…

Comment entretenir votre filtre permo ?

Le filtre permo est un élément clé du système de traitement de l’eau de votre maison. Vous devez…

Signalement d’email frauduleux : protégez-vous des arnaques en ligne

Avec l'avènement du numérique, les escroqueries en ligne se sont multipliées, devenant une préoccupation majeure pour les internautes.…

Comprendre l’importance des méthodes de cryptage pour la protection de la vie privée en ligne

Dans un monde où l'information est devenue la monnaie d'échange, la sécurité des données personnelles est devenue une…

Les astuces pour éliminer les Captchas indésirables

Ces derniers jours, votre expérience de navigation sur vos sites internet préférés est altérée par des Captchas indésirables…